À l’occasion des Assises de la Sécurité 2018, l’ ANSSI a annoncé la publication de sa nouvelle méthodologie d’analyse des risques : EBIOS Risk Manager. Elle succède à EBIOS 2010, qui avait bien besoin d’être dépoussiérée.

Note préliminaire : la publication d’EBIOS RM est toute récente, je n’ai pas pu la pratiquer sur le terrain.

Note liminaire : cet article s’attachera à présenter EBIOS RM dans les très grandes lignes et à pointer certaines améliorations d’EBIOS 2010 mais n’a pas vocation à remplacer le guide officiel de l’ ANSSI.

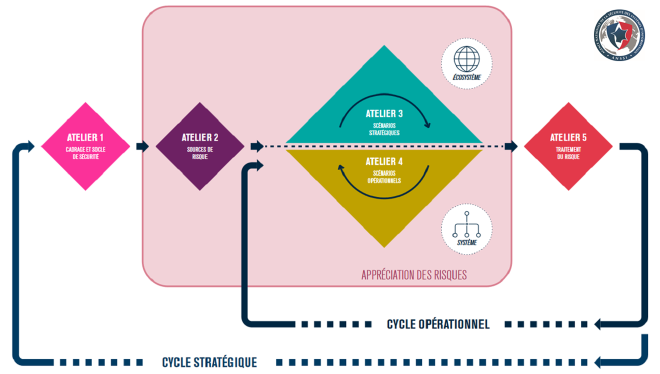

Commençons par prendre de la hauteur et regarder de loin à quoi ressemble EBIOS RM.

On retrouve les 5 modules d’EBIOS 2010, légèrement remaniés :

Le nouvel Atelier 1 s’identifie assez facilement au module 1, avec quelques nouveautés :

- le remplacement des biens essentiels d’EBIOS 2010 par des valeurs métiers, moins ambigües ;

- l’intégration dès cette étape des mesures de sécurité actuelles ainsi que l’identification des écarts ;

- la sortie de l’identification des sources de risques, qui constituera l’Atelier 2.

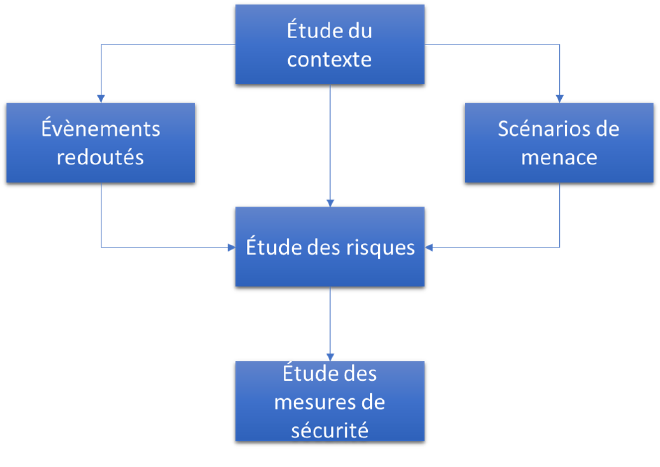

Les Ateliers 3 et 4 (scénarios stratégiques et scénarios opérationnels) reprennent les modules 2 et 3 (respectivement études des évènements redoutés et des scénarios de menace).

Enfin, l’Atelier 5 (traitement du risque) englobe les modules 4 et 5 d’EBIOS 2010, et réalise :

- la synthèse des Ateliers précédents pour en produire des risques qualifiés sur la base de l’impact et de la vraisemblance ;

- le plan de traitement (pour mémoire : acceptation, refus, transfert, réduction) ;

- le choix des mesures complémentaires de sécurité à mettre en œuvre, appelé Plan d’Amélioration Continue de la Sécurité ;

- et nouveauté : la mise en place du cadre de suivi des risques dans le temps.

Le lecteur intéressé consultera le guide officiel pour les détails de chaque Atelier : participants, entrants et modèles de livrables, déroulement…

On notera la disparition de l’exploration systématique de toutes les combinaisons source de menace/évènement redouté/bien support, qui produisait des tableaux à rallonge et dont la majorité des résultats était ignorée car peu pertinente. Les praticiens apprécieront ce gain de temps.

On notera enfin l’agilité de la méthodologie, au travers de deux cycles : le cycle opérationnel qui peut être répété aussi souvent que nécessaire (à chaque évolution d’un projet Agile, par exemple), et le cycle stratégique qui permet à une fréquence moindre de réajuster le contexte de l’analyse et se reposer des questions fondamentales comme les différentes sources de risque.

Point bonus : l’ ANSSI indique sur son site être ouverte à la labellisation d’outils permettant la réalisation d’analyses EBIOS RM ; et mettra à disposition une formation à la méthode ainsi que des kits de formation.